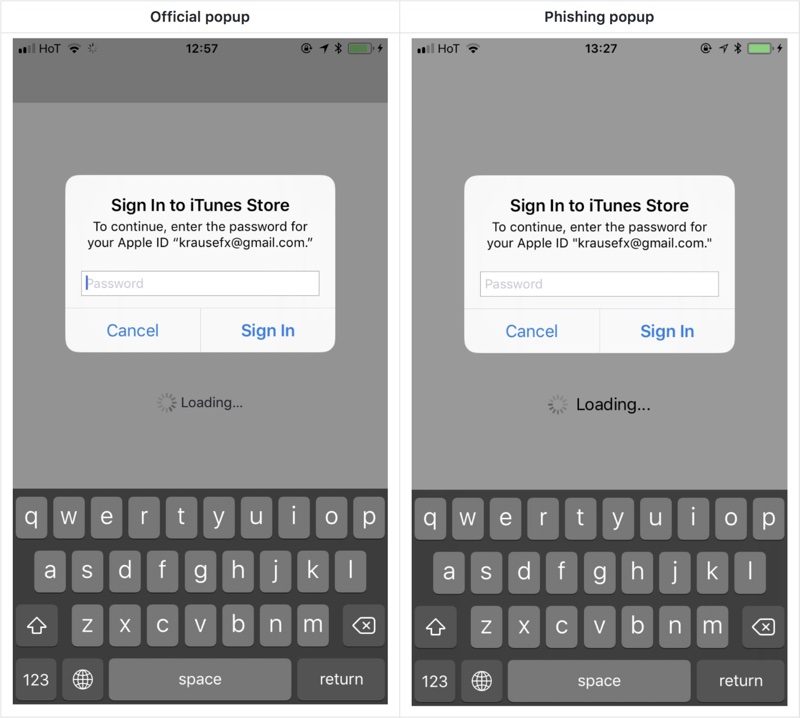

Свикнали сме да се чувстваме сигурни със своите iOS устройства, но дали това е така? Тези дни разработчикът Феликс Краузе сподели своето доказателство фишинг атака, което ясно показва как може да се получи достъп до Apple ID, чрез диалогови прозорци, създадени в стила на Apple.

Обяснението на Краузе е, че потребителите на iOS са свикнали с официалните заявки на компанията за въвеждане на данните при извършване на покупки или достъп до iCloud, дори когато не са в App Store или iTunes, а с помощта на UIAlertControler, който емулира дизайна на заявката за парола на системата, разработчиците могат да създадат идентичен интерфейс, като фишинг инструмент, който ще заблуди много потребители.

Всъщност извеждането на диалогов прозорец, който изглежда точно като този на системата е супер лесно, за него няма скрит код, а в документите на компанията дори има примери с персонализиран текст. Всичко това може да се побере в едва 30 реда код и всеки разработчик на iOS може бързо да го изгради.

Този методът за фишинг не е нов, а Apple проверява приложенията, които чакат да бъдат публикувани в магазина й, но все пак трябва да подчертаем, че повечето потребители на iOS може и да не са наясно, че такъв опит е възможен. За щастие Краузе посочва и как можем да разберем дали изскочилият на екрана ни диалогов прозорец е фишинг атака – трябва натиснем хоум бутона, за да се затвори приложеинето и, ако прозорецът остане на дисплея, значи действително това е системна заявка от Apple. Разработчикът обаче препоръчва да се отхвърлят подобни заявки и данните да се въвеждат единствано в приложението Settings. Той вече е информирал Apple за проблема, препоръчвайки корекция, която включва или да се изисква от потребителите да въвеждат своите идентификационни данни в Settings, а не директно чрез диалоговите прозорци, които лесно могат да бъдат имитирани, или тези прозорци задължително да показват иконата на самото приложение, което ги инициира. Разбира се, като допълнителна защита винаги може да се използва и двуфакторната идентификация.

0 коментара